2017年11月、Intel製第6~8世代CPUで危険性の高い脆弱性が発表され、原因となっているIntel Management Engine(以下の文章ではIntel MEと表記)の更新が推奨されている。

マザーボードのメーカーからIntel MEアップデート用ファイルのダウンロードをして更新を行う、という手動での対応が必要となり、更に私の場合はそれに伴ってBIOSを最新版にする対応も必要となった。

目次

概要

2015年以降に販売されたインテル製CPUが搭載するプロセス管理用ファームウェアに、深刻な脆弱性が発見されました。10点を最悪とする脆弱性評価(CVSS)による危険度は最大8.2点で、インテルは早急なファームウェアアップデート適用を呼びかけています。

影響を受けるのは第6~8世代(Skylake、Kaby Lake、Kaby Lake R)のCoreプロセッサー、Atom C3000、Apllo Lale系Atom E3900シリーズ、Apollo Lake系Pentium、Celeron NおよびJシリーズ、Xeon E3-1200 v5~v6シリーズ、Xeon スケーラブル・プロセッサーシリーズ、Xeon Wシリーズ。 – engadget日本版

CPUに脆弱性があるという珍しいケースである。私の使用しているCPUは第6世代(Skylake)のCore i7-6700Kなのでばっちり該当している。

最初読んだときイマイチ危険性が判然としなかったのだが、

そもそもIntel MEとは,CPUから独立したマイクロコントローラによって動作するシステム管理機能である。要は,CPUやOSとは別に,システム管理用のサブシステムがPC内に存在していると考えればいい。

最近でこそ,あまり話題になることはないが,Intel MEとリモート管理技術「Intel Active Management Technology」などをベースとした遠隔管理システムを利用することで,システム管理者は,リモートでPC上のトラブルを検出したり,OSの更新を含む復旧作業を行ったりといった高度な遠隔管理が行える。電源がオフ状態のPCを遠隔操作で起動して,OSを更新したうえでシャットダウンするなんてことも可能だ。

それだけ高度な管理機能を有するだけに,Intel MEにセキュリティ面の脆弱性があるというのは,極めて高いリスクをもたらす。- 4Gamer.net

いくつか読んだ記事の中ではこれが危険の説明としては分かりやすい。

Intel MEアップデート

ME Update Toolのダウンロードと更新失敗

私の使用しているマザーボードはASUSのZ170 Pro GamingでIntel MEのアップデートにはASUS側での対応が必要になる。

幸いにもASUSはすでに「ME Update Tool」を発表している。

先日発表されたIntel Management Engineの脆弱性に対し、ASUSはWindows® OS上で実行する「ME Update Tool」を公開しております。

対象製品をお使いのお客様は、MEファームウェアとドライバーをアップデートしていただけますようお願い申し上げます。

Intel 検出ツールは⇒ https://t.co/NKIWBf7h75 pic.twitter.com/Du3Ux7VSBg— ASUS ROG JAPAN (@ASUSROGJP) November 24, 2017

ASUSにはダウンロードセンターというページを設けており、各商品ごとのドライバやアップデートをそこからダウンロードできるようにしている。Z170 Pro Gaming用のページで以下のようにツールが公開されていた。

バージョン – 2017/11/22 3.65 MBytes

MEUpdateTool

Intel has identified security issue that could potentially place impacted platform at risk.

Use ME Update tool to update your ME.

*We suggest you update ME Driver to the latest Version 11.7.0.1040 simultaneously.

Please download the file and check the MD5 code first.

MD5: 478dca5db24254d3a40824cc6b91ccf6

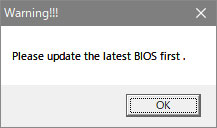

ダウンロードしたzipファイルの中に「MEUpdateTool.exe」が入っており、これを使うことでIntel MEがアップデートされる……のだが、

まずはBIOSのアップデートを行う必要があるようだ。

BIOSのアップデート

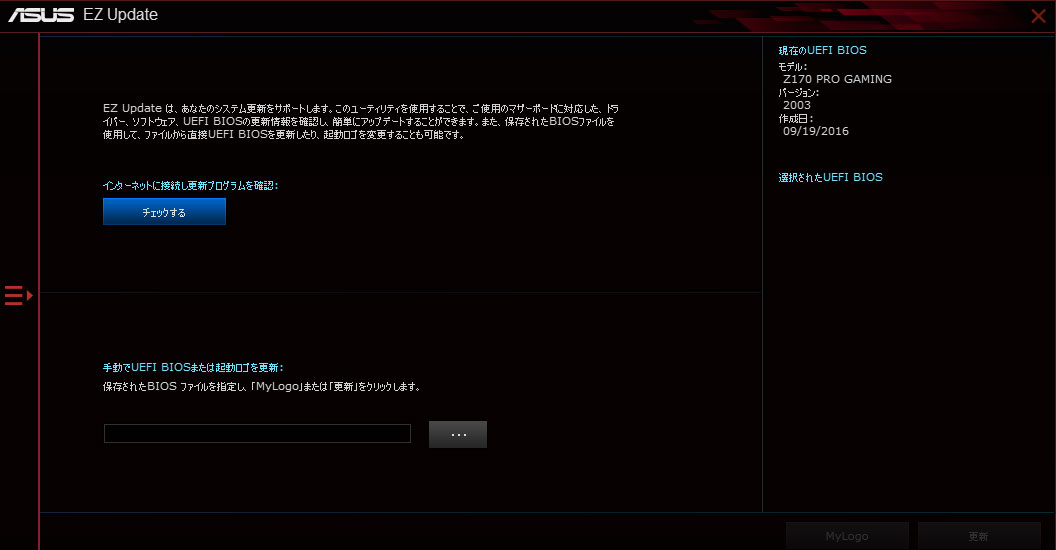

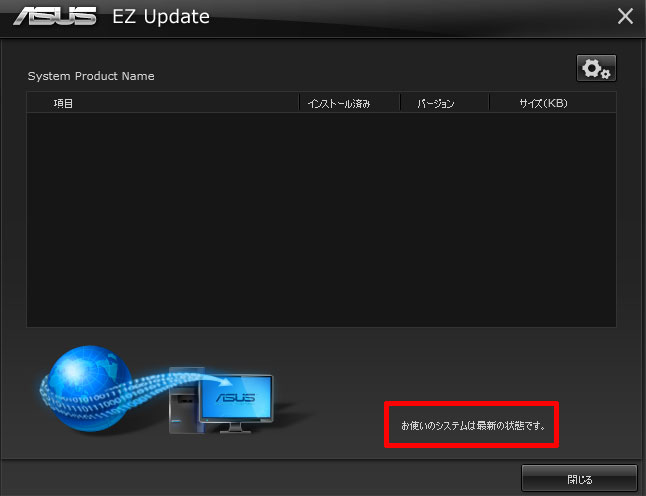

Z170 Pro Gamingには管理用のソフトウェアのAI Suite 3が付属している。これにEZ Updateという項目があり、UEFI BIOSのアップデートが出来ると書いてある。

が、「お使いのシステムは最新の状態です」と表示されてしまった。どうやらこれでは無理らしい。

仕方が無いのでBIOSの設定画面に入る。デスクトップの電源をONにした後、OSが立ち上がる前にF2やDeleteボタンを押していると入ることが出来る。

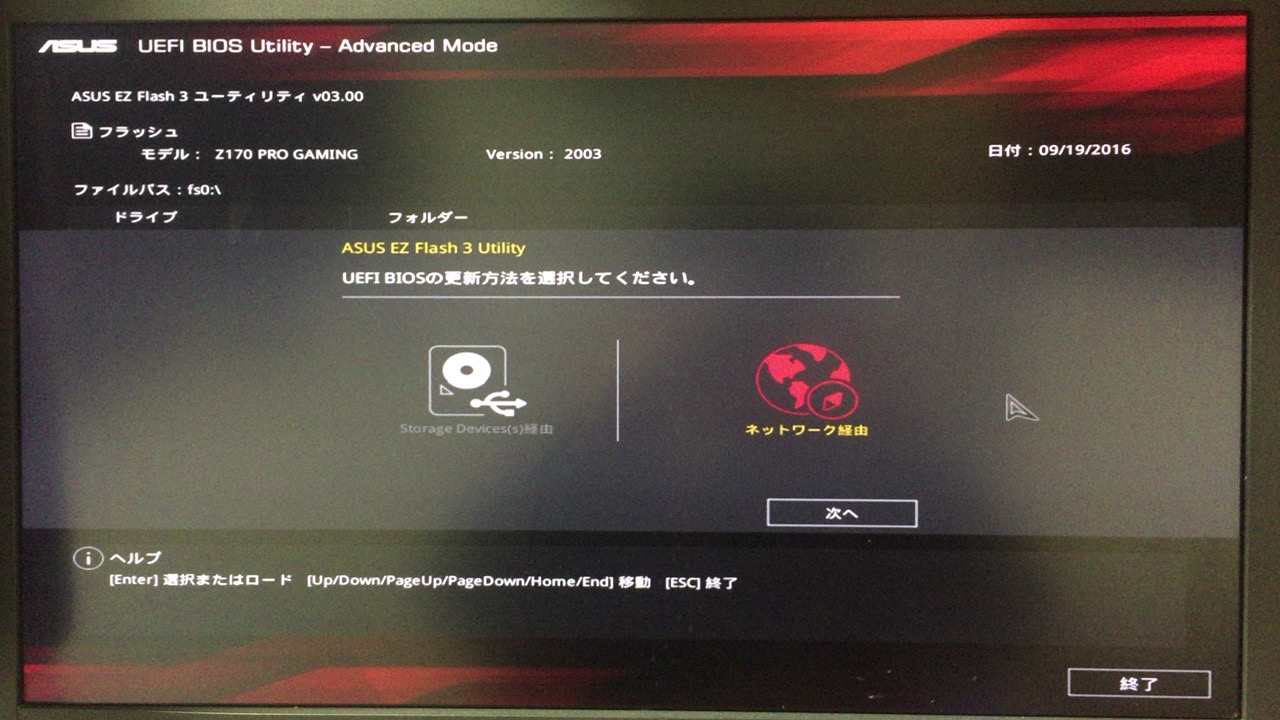

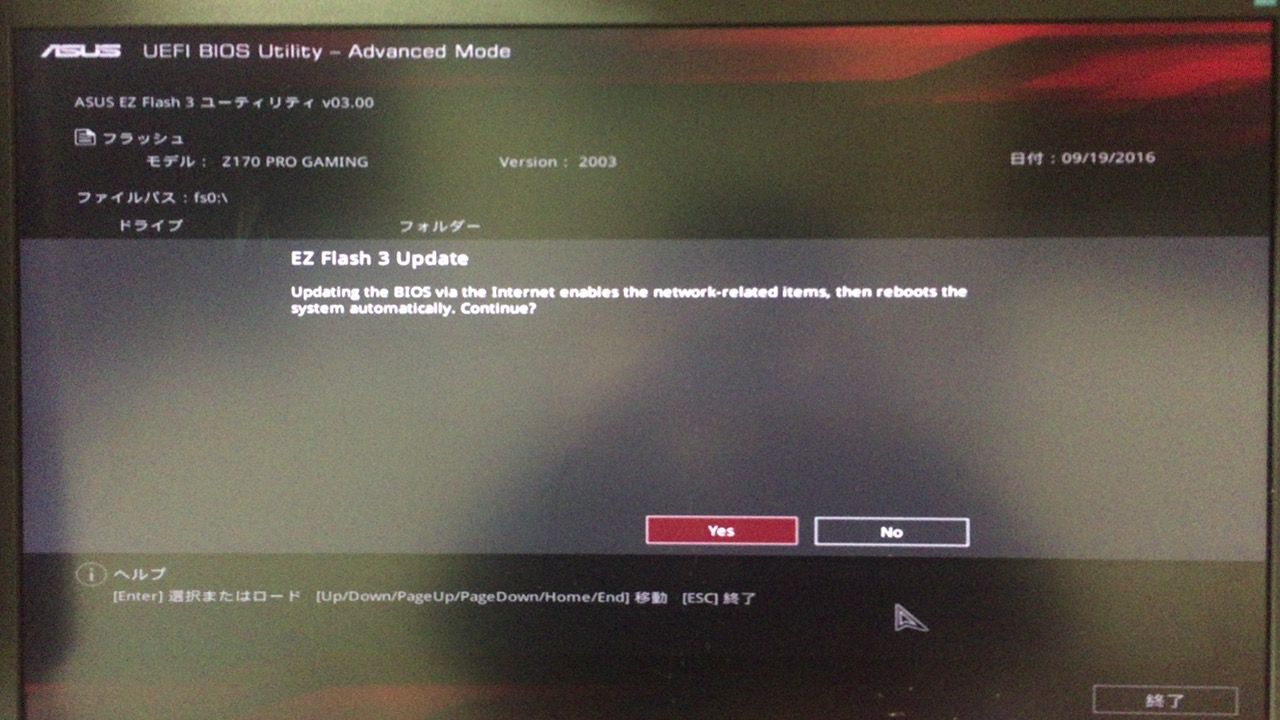

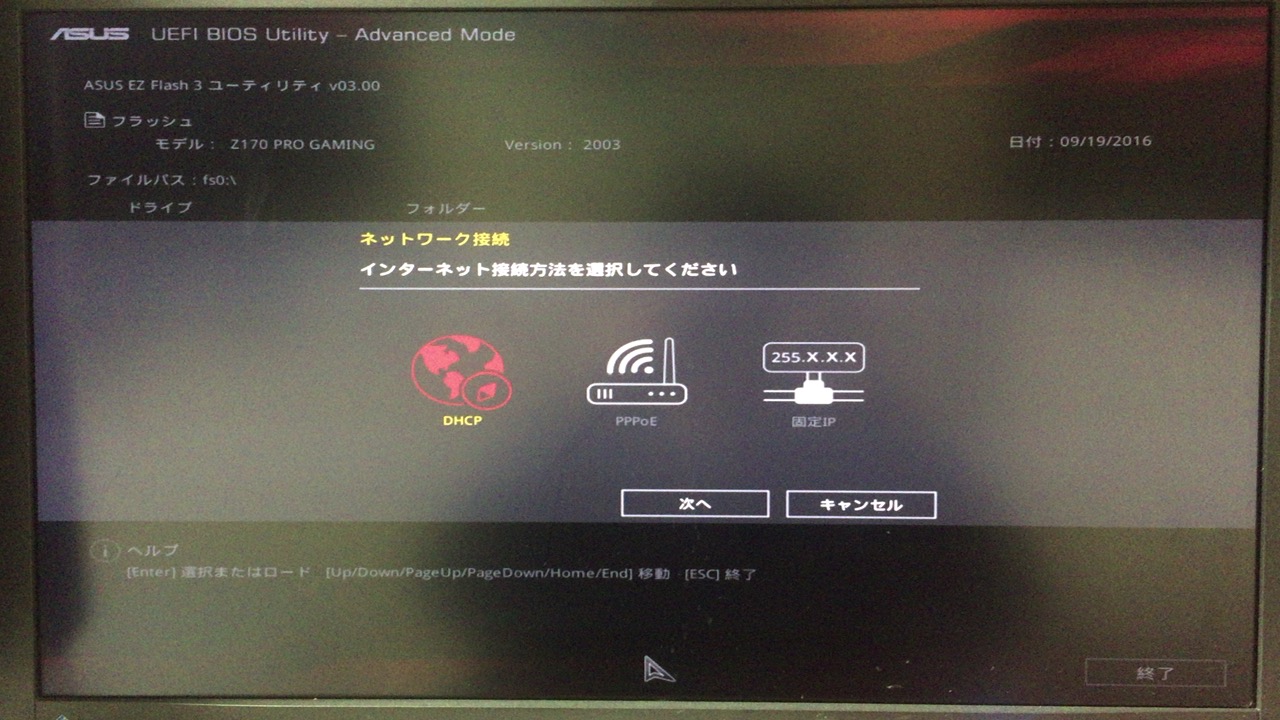

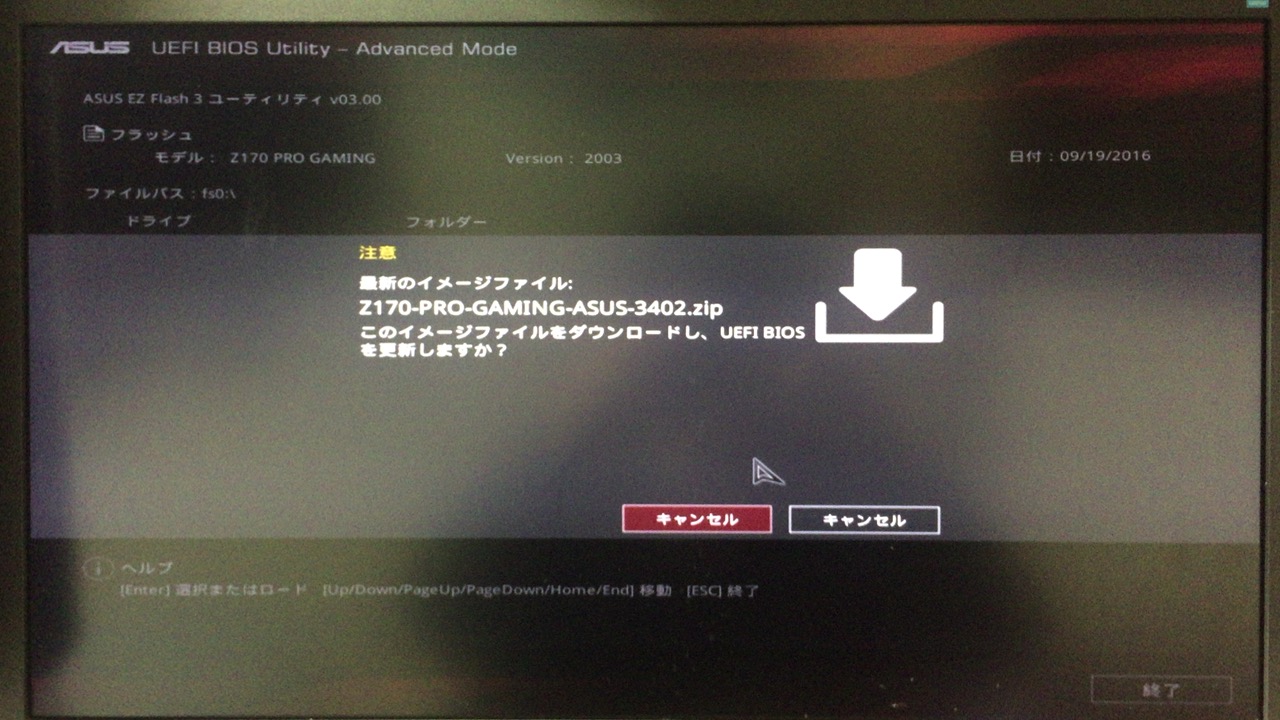

ここからはスクリーンショットが撮れなかったので、iPhoneでモニターの画面を取る私が微妙に映る間抜けな絵面になっているがご容赦願いたい。

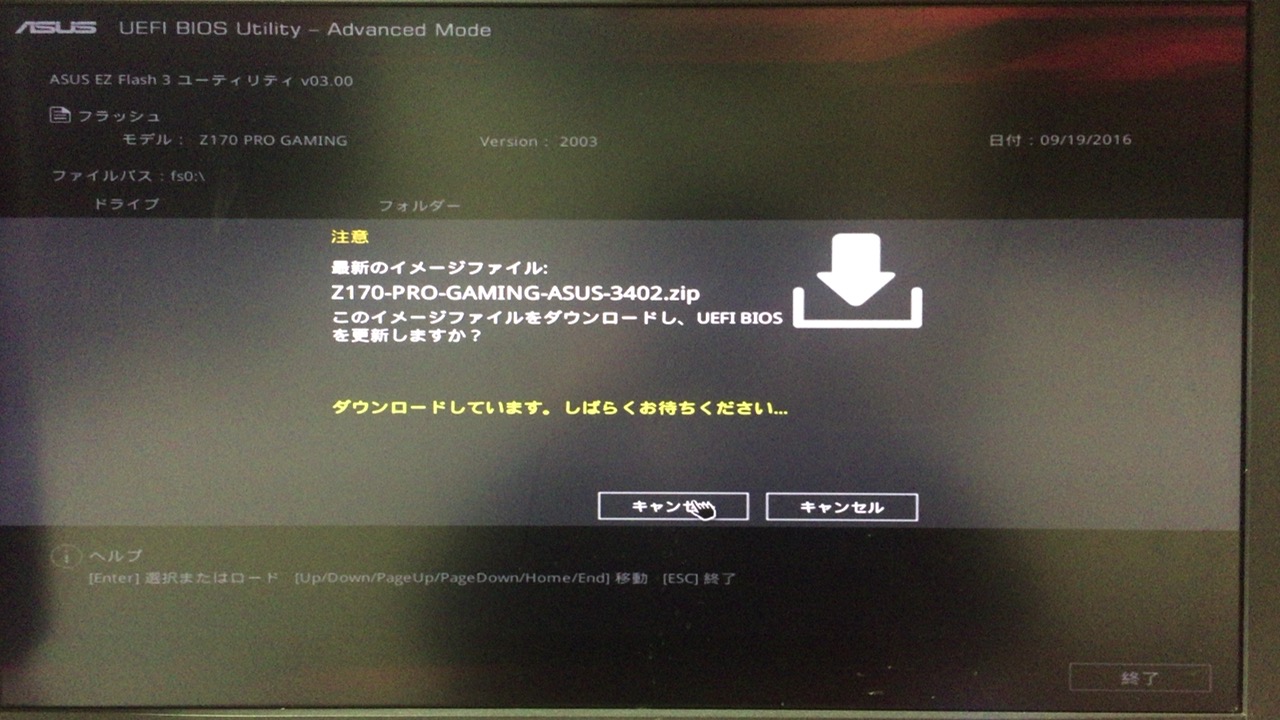

インターネット上からBIOS更新ファイルをダウンロードする。どれにしたらよいのか迷う方はDHCPを選べば多分成功する。

両方キャンセルになっているので面食らうが、左側のキャンセルでダウンロードできる。

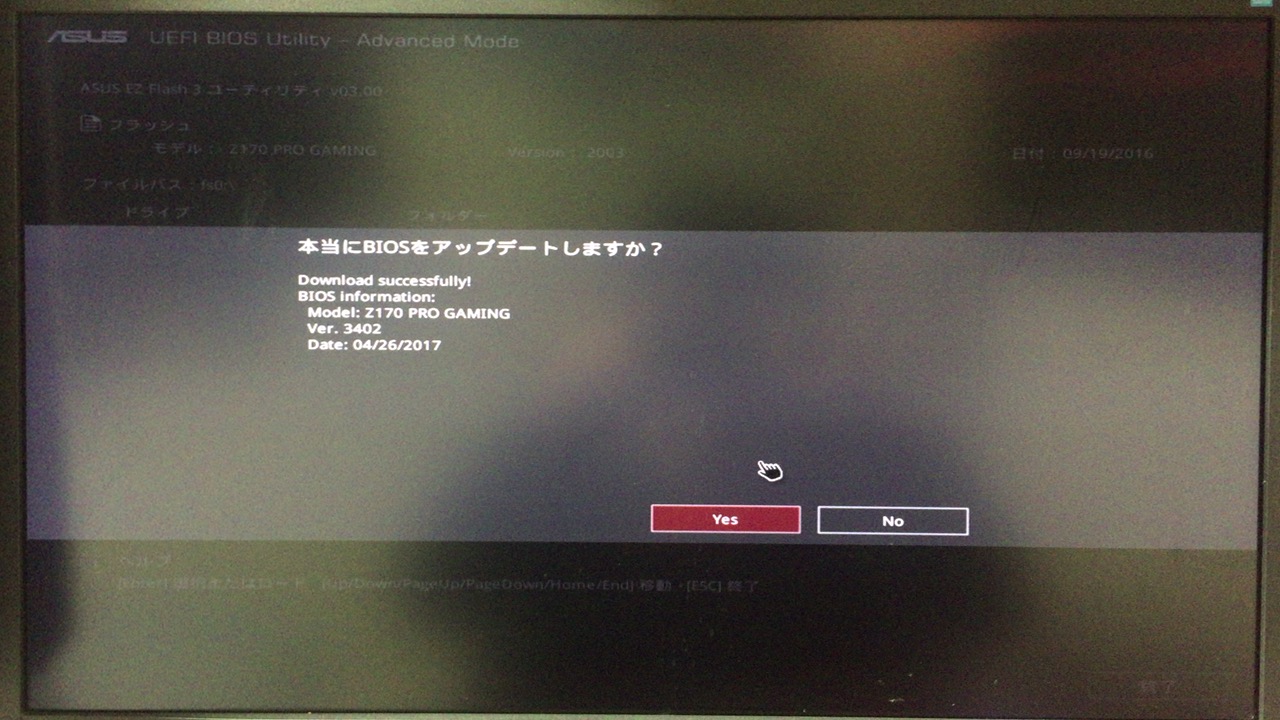

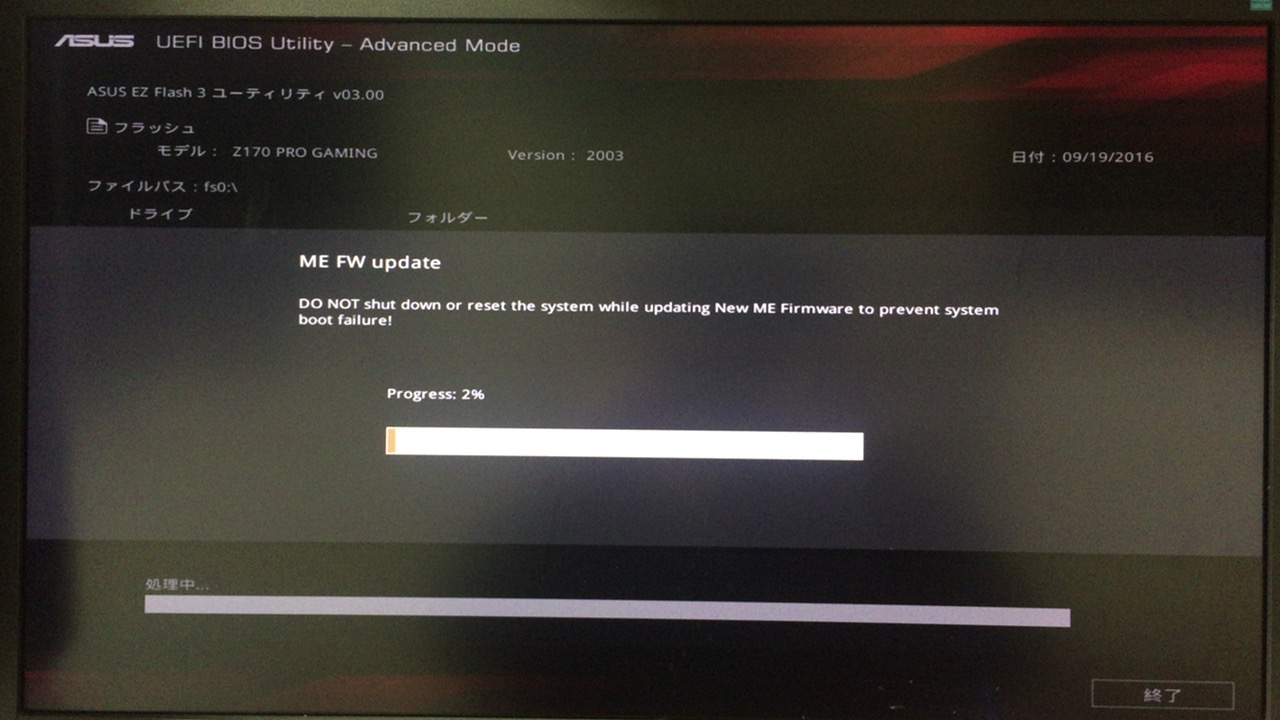

これで更新が終了し、

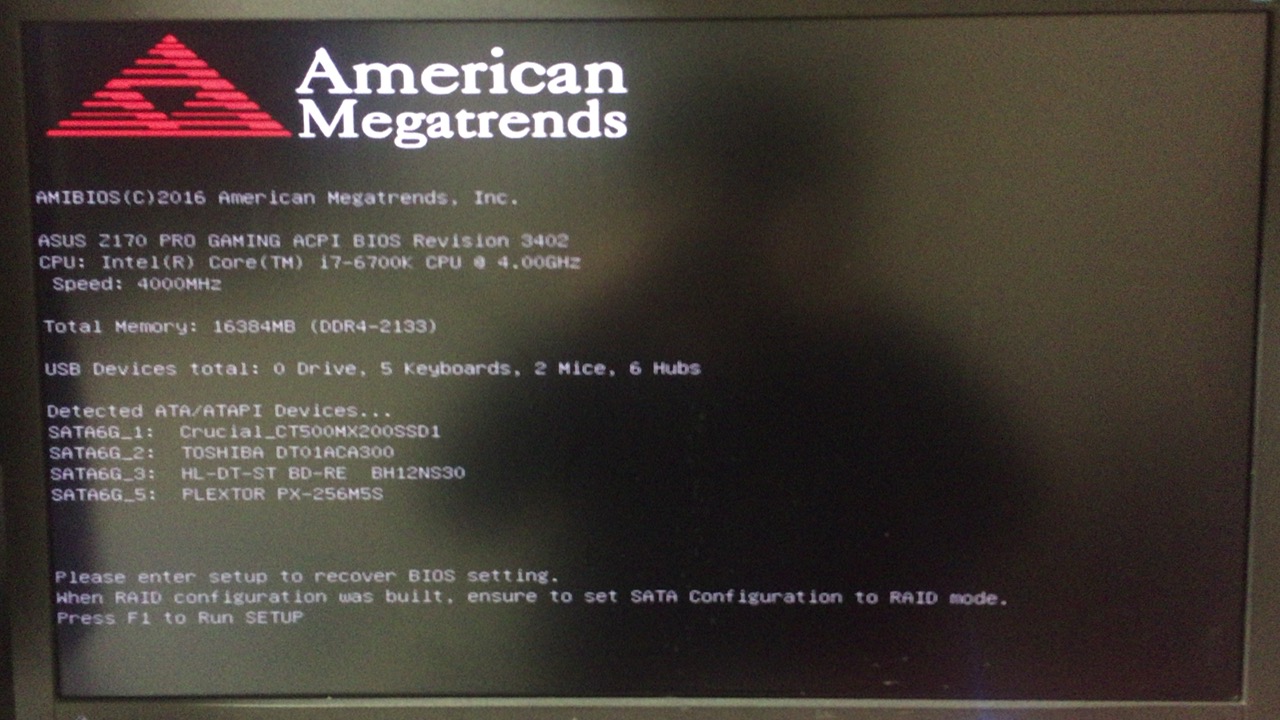

この画面になる。自動的にOS立ち上げに行かないのでなんかしないといけないのかと思ったが、BIOSページに行ってなにもせずに抜けたら普通にWindows10が立ち上がった。

再度ME Update Tool適用

これでBIOSが最新版となったので再度ME Update Toolを適用する。

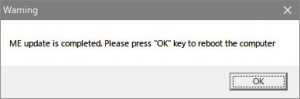

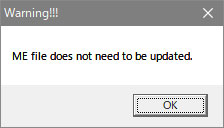

BIOSが最新版だと特に迷うことは無く進んでいけばよいだけ。更新が終わるとrebootとある通り、再起動がかかる。

確認のために、再度「MEUpdateTool.exe」を実行したが、既に最新版となっている場合上記のように表示される。

Intel配布の危険性確認プログラムでチェック

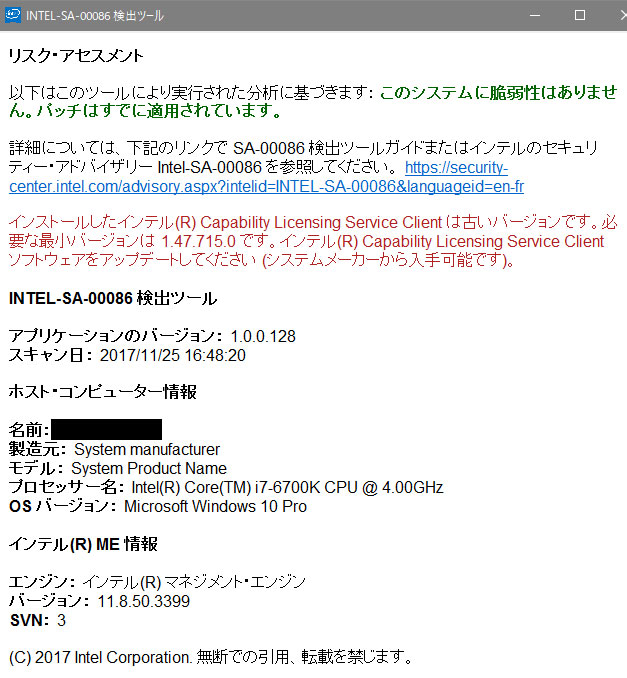

この脆弱性の発表に伴い、IntelはCPUに危険性があるかどうかを確認するためのプログラム「Intel-SA-00086 Detection Tool」を配布している。

The INTEL-SA-00086 Detection Tool will assist with detection of the security vulnerability described in INTEL-SA-00086. – Intel-SA-00086 Detection Tool

ダウンロードして解凍すると4つのフォルダが入っている。「DiscoveryTool.GUI」フォルダの中に「Intel-SA-00086-GUI.exe」が入っているのでこれを実行。

以上のように表記された。「このシステムに脆弱性はありません。パッチはすでに適用されています」という結果に安心したが、「インストールしたインテル(R) Capability Licensing Service Client は古いバージョンです」の意味は調べても分からず。最後に予想外のところでモヤモヤが残ったが、まぁ良しとしよう。

最後に

今回の脆弱性はCPU内部のデータを更新するという手順を使用し、Windows Updateの様な通常のセキュリティ更新で対応できないものであった。

こういってはなんだが、この時点でなんというか絶望的である。このページで行った内容は大したことではない(ので私みたいな知識の無い人間でも出来た)のだが、多分PCに詳しくない9割以上の人はこれの適用が出来ないのではないだろうか。つまりIntel第6世代~第8世代のCPUを使ったPCは以後ずっとこの脆弱性が残ったままになると思われる。

現時点ではこの脆弱性を悪用した被害は出ていないようだが、「これからも塞がれることがなさそうな穴」を使おうとする人間はいずれ出てくるのではないだろうか。